Опубликовано 2026-01-19

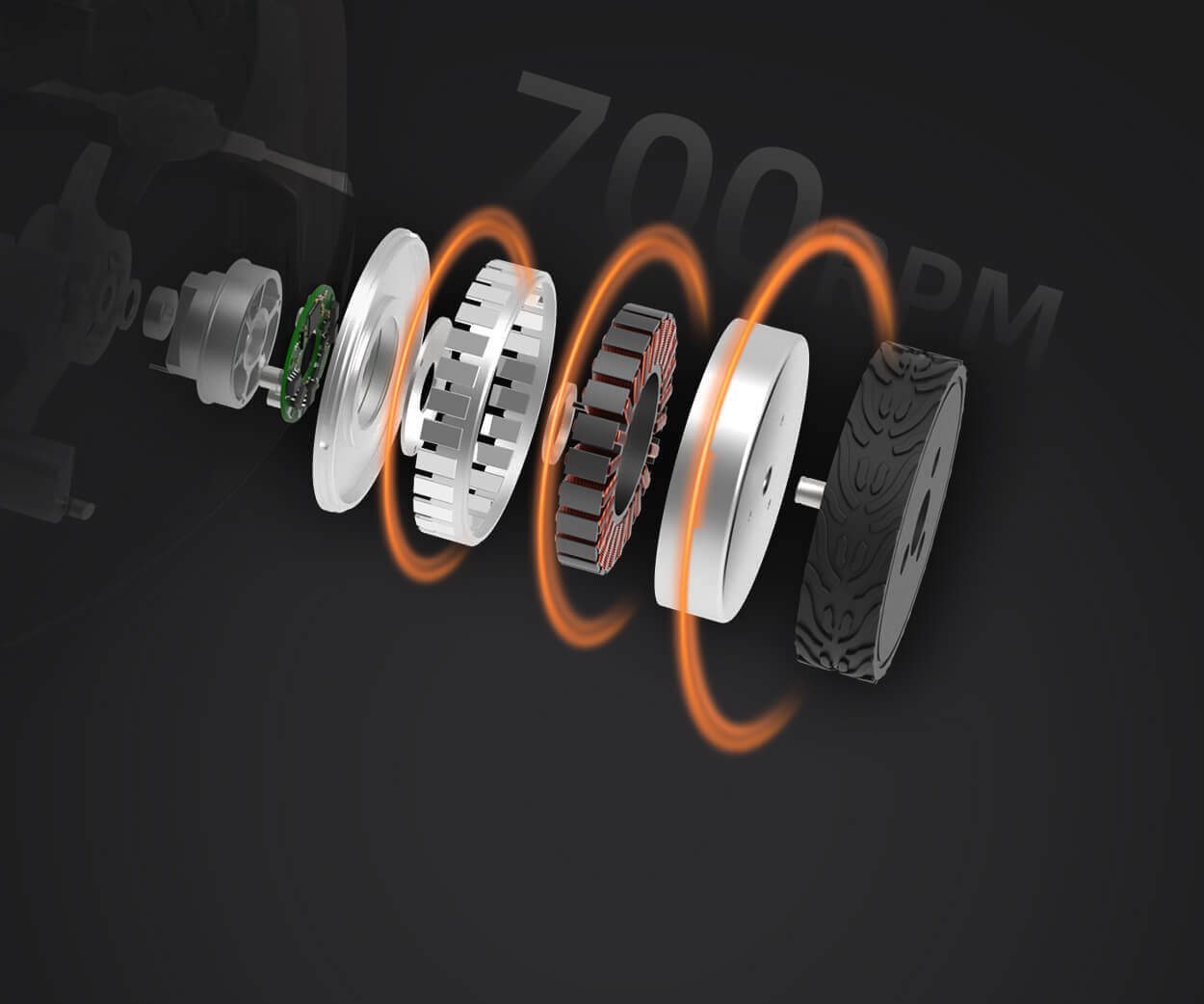

Эй, когда дело доходит до цифрового мира в наши дни, все действительно сложно и круто. Подумайте об этом, вы можете ясно видеть каждый винтик и цепь серводвигателей и сервоприводов в вашей руке. Если есть проблема, вы, вероятно, сможете найти ее причину, повернув гаечный ключ или проверив ее с помощью мультиметра. Но когда вы переносите свой бизнес в облако и разделяете его на независимые микросервисы — сервис заказов, сервис пользователей, сервис платежей — они общаются и сотрудничают день и ночь, и вы не можете видеть каждое рукопожатие между ними. Такое ощущение, будто вы создали сложную роботизированную руку, но не можете контролировать беспроводные сигналы, которые ею управляют. Уязвимость безопасности? Он может быть скрыт при любом незаконном доступе, который остается незамеченным.

«Как микросервисы аутентифицируют друг друга?» Это уже не новая проблема, а повседневная проблема, с которой мы сталкиваемся каждый день. Рассмотрим такой сценарий: службе заказов необходимо вызвать службу инвентаризации, чтобы списать товар. Если какое-либо несанкционированное лицо (возможно, внешний злоумышленник или внутренний компонент, у которого не должно быть разрешений) сделает запрос, выдавая себя за услугу заказа, будут ли испорчены ваши данные инвентаризации? Утечки данных, перебои в обслуживании или даже выход из строя целых систем часто начинаются именно здесь.

Поэтому нам нужен надежный механизм проверки личности, который подобен выдаче уникального и неподдельного «цифрового идентификатора» каждому микросервису. Всякий раз, когда служба A хочет получить доступ к услуге B, она сначала показывает эту идентификационную карту (учетные данные), и она строго проверяется службой B или центральным «привратником». Без действительных учетных данных дверь для разговора никогда не откроется.

Что конкретно можно сделать, чтобы обезопасить себя и не засорить систему? В настоящее время существует несколько основных методов, каждый из которых имеет свою направленность:

1. Ключ API: простой и понятный билет. Это похоже на предоставление каждой службе фиксированного физического ключа. Простое в использовании и интуитивно понятное управление. Но риск также очевиден — как только ключ утект, другие смогут использовать его по своему желанию. Он больше подходит для внутренних, относительно доверительных сред или сценариев, где требования безопасности не очень высоки. Ключи необходимо регулярно заменять и строго хранить.

2. Токен JWT: автономный пропуск. JWT (JSON Web Token) больше похож на высокотехнологичный зашифрованный билет. Он не только содержит идентификационную информацию, но также поставляется с некоторыми «инструкциями по разрешению» (например, этот сервис может только читать данные, но не удалять их). Его самое большое преимущество заключается в том, что он «без гражданства»: проверяющему нужно использовать только определенный ключ, чтобы разблокировать токен и проверить его действительность и подпись. Нет необходимости каждый раз обращаться к центральной базе данных для запроса, что снижает нагрузку. Однако сам токен также имеет срок действия, и после его выпуска его трудно активно аннулировать до истечения срока действия, поэтому время истечения срока действия необходимо тщательно планировать.

3. Двусторонний TLS (mTLS): создание зашифрованного эксклюзивного канала. В настоящее время этот метод признан очень надежным. Это не только проясняет идентичность службы, но и требует от обеих сторон провести строгую проверку сертификата перед установкой соединения. Представьте, что вместо того, чтобы разговаривать через общественный коридор, два микросервиса сначала входят в полностью зашифрованную частную телефонную линию, которая проверяется ключами обеих сторон. Это эффективно предотвращает подслушивание и маскировку со стороны посредников. Хоть его и немного сложнее настроить, чем первые два, он практически стандартен в финансовой, медицинской и других сферах с чрезвычайно высокими требованиями к безопасности.

4. OAuth 2.0 / OpenID Connect: развитая система авторизации. Эта платформа больше подходит для обработки более сложных сценариев, особенно с участием пользователей, разрешающих сторонним клиентам доступ к ресурсам (например, вы используете WeChat для входа в приложение). Он также может сыграть роль во внутренней сертификации микросервисов, особенно когда ваша экосистема микросервисов должна быть надежно интегрирована с внешними системами, обеспечивая стандартизированный процесс.

Не существует универсального подхода. Ваш выбор зависит от вашей «механики», то есть реальных потребностей архитектуры вашей системы.

Сертификация — это надежная дверь, а безопасность — это целостная система. Не забывайте:

Безопасность — это не разовая установка, а постоянный процесс. Это похоже на разработку комплексного решения безопасности, от физических замков до электронной проверки кода, для вашей сложной прецизионной механической системы, состоящей из бесчисленных «микро» механизмов. Начиная с четкой сертификации и создания уровней защиты, ваше цифровое здание может стабильно работать в различных средах.

В этой областимощностьПредоставленная корреляция направлена на упрощение интеграции и управления такими сложными механизмами безопасности, помогая клиентам больше сосредоточиться на самой бизнес-логике, а не на бесконечных деталях конфигурации безопасности. В конце концов, обеспечение надежной работы машин — конечная цель всех технологий.

Основанная в 2005 году,мощностьбыла посвящена профессиональному производителю компактных приводов со штаб-квартирой в Дунгуане, провинция Гуандун, Китай. Используя инновации в технологии модульных приводов,мощностьобъединяет высокопроизводительные двигатели, прецизионные редукторы и многопротокольные системы управления, обеспечивая эффективные и индивидуальные решения для интеллектуальных систем привода. Kpower предоставила профессиональные решения в области приводных систем более чем 500 корпоративным клиентам по всему миру, предлагая продукты, охватывающие различные области, такие как системы «умный дом», автоматическая электроника, робототехника, точное земледелие, дроны и промышленная автоматизация.

Время обновления: 19 января 2026 г.

Свяжитесь со специалистом по продукции Kpower, чтобы порекомендовать подходящий двигатель или редуктор для вашего продукта.