Veröffentlicht 2026-01-19

Stellen Sie sich Folgendes vor: Eine Produktionslinie summt vor sich hin, Roboterarme bewegen sich präzise, Sensoren sammeln Daten wie ein Uhrwerk. Dann ein Schluckauf. Eine kleine Verzögerung. Vielleicht einServoreagiert nicht ganz richtig, oder die Anzeige scheint falsch zu sein. Es ist kein Schluss, nur ein Flüstern des Zögerns. Sie überprüfen das Hauptsystem – alles sieht in Ordnung aus. Aber dieses Flüstern am Rande, wo Ihre Maschinen physisch mit der Welt interagieren, bleibt ein Rätsel. Wo sind diese Daten geblieben? War es ein Fehler oder etwas anderes?

Dies ist die stille Herausforderung von IoT-Edge-Microservices. Es geht nicht um das Zentralhirn; Es geht um die zahllosen winzigen Nerven im Feld – die Steuerung von Motorantrieben, das Sammeln von Rückmeldungen von einem Robotergelenk oder die Steuerung eines Ventils. Bei jedem handelt es sich um einen kleinen, intelligenten Dienst, der dort ausgeführt wird, wo die Aktion stattfindet. Sie zeichnen sich durch Geschwindigkeit und Effizienz aus und reduzieren die Notwendigkeit, jedes Datenbit an eine entfernte Cloud zurückzusenden. Aber wie schützt man sie? Wie stellen Sie sicher, dass der Befehl an aServoOder ist das Signal eines Endschalters authentisch, intakt und für unerwünschte Augen unsichtbar?

Es ist, als hätte man ein Team hochqualifizierter Spezialisten, die in isolierten Feldstationen arbeiten. Sie sind Experten, aber wenn ihre Kommunikation nicht sicher ist, können Anweisungen geändert oder sensible Beobachtungen abgefangen werden. Die Integrität der gesamten Operation hängt von diesen entfernten, oft übersehenen Punkten ab.

Wie sieht also echte Sicherheit in dieser verstreuten, physischen Welt aus? Es ist mehr als nur eine Firewall an der Haustür.

Jenseits des Passworts: Eine andere Art von Schloss und Schlüssel

Stellen Sie sich traditionelle Netzwerksicherheit als die Bewachung eines Festungstors vor. Für Mikrodienste am Rande, insbesondere solche, die mit Maschinen kommunizieren, müssen Sie jeden einzelnen Boten bewachen, der zwischen den Außenposten läuft. Es beginnt mit der Identität. Jeder Dienst, jedes Gerät benötigt eine nachweisbare, eindeutige Identität – nicht nur ein einfaches Passwort. Dies ist so, als würde man jeder Komponente einen kryptografischen Fingerabdruck geben, der nicht gefälscht werden kann.

Als nächstes folgt das Gespräch selbst. Wenn ein Steuersignal von einem Mikrodienst zum anderen wechselt, um a anzupassenServoAufgrund des Drehmoments muss diese Nachricht in einem unzerbrechlichen Umschlag versiegelt werden. Die Verschlüsselung stellt sicher, dass, selbst wenn jemand sie abfängt, nur Rauschen zu sehen ist. Noch wichtiger ist, dass wir Manipulationssicherheit benötigen. Das System muss in der Lage sein, zu erkennen, ob ein Befehl während des Fluges geändert wurde, um zu verhindern, dass aus einer „Drehung um 10 Grad“ eine „Drehung um 100 Grad“ wird.

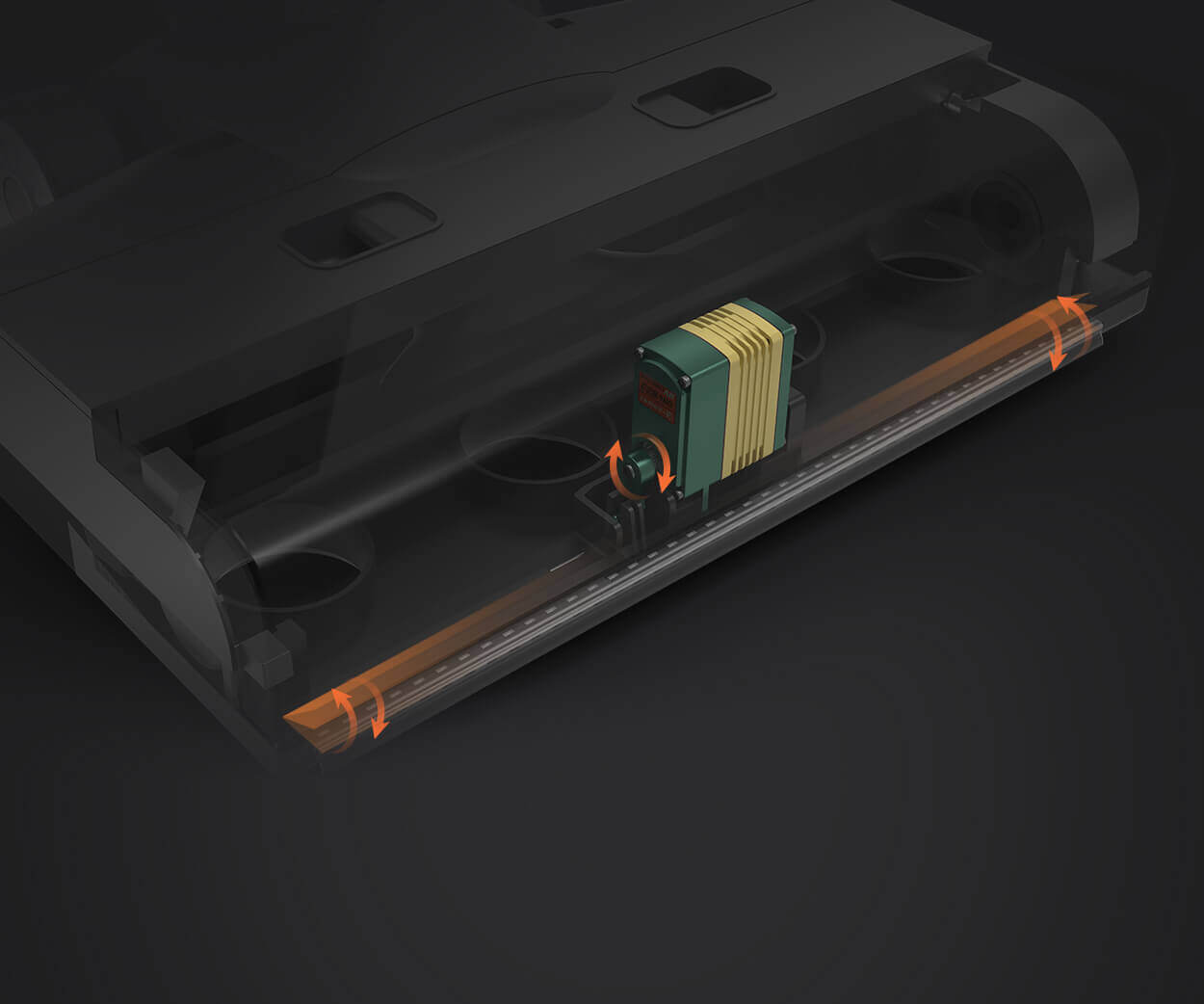

Schließlich müssen diese Dienste in ihren eigenen befestigten Räumen ausgeführt werden. Bei der Containerisierung, einer leichten Form der Virtualisierung, wird jeder Mikrodienst in eine eigene sichere, isolierte Kapsel gepackt. Wenn einer kompromittiert wird, wird der Verstoß eingedämmt und kann sich nicht so leicht auf andere ausbreiten. So bleibt der Motorsteuerungsdienst auch dann sicher, wenn beim nahegelegenen Temperaturprotokollierungsdienst ein Problem auftritt.

„Bei dir klingt es wie ein Spionagethriller für Maschinen“, könnte jemand sagen. Nun ja, in gewisser Weise ist es so. Es steht auf dem Spiel: Betriebskontinuität, Sicherheit und die Genauigkeit Ihrer Daten.

Aber ist die Einrichtung und Verwaltung nicht unglaublich komplex? Das ist die entscheidende Frage. Die Theorie ist einfach, aber die Praxis kann entmutigend sein. Die Verwaltung kryptografischer Schlüssel auf Hunderten von Edge-Geräten, die Aktualisierung von Sicherheitspatches ohne Abschaltung einer Produktionslinie, die Überwachung auf Anomalien in Echtzeit – das kann Teams, die einfach nur einen reibungslosen Betrieb ihrer Maschinen wollen, schnell überfordern.

Das Ziel besteht nicht darin, ein Vollzeit-Cybersicherheitsexperte zu werden. Das Ziel besteht darin, dass die Sicherheit so reibungslos funktioniert, dass sie unsichtbar wirkt. Es sollte eine integrierte Funktion sein und kein nachträglicher Einfall, an dem Sie ständig herumbasteln. Es muss widerstandsfähig genug sein, um den rauen, wechselnden Umgebungen standzuhalten, in denen Industrieanlagen eingesetzt werden – Vibrationen, Staub, Temperaturschwankungen.

DerkpowerAnsatz: Sicherheit als stiller Partner

BeikpowerFür uns ist Sicherheit kein Hindernis, sondern die Grundlage für Zuverlässigkeit. Unser Fokus auf Bewegungssteuerung und Präzisionsmaschinen hat uns gelehrt, dass Vertrauen alles ist. Sie müssen darauf vertrauen können, dass jeder Impulsbefehl sein Ziel zuverlässig erreicht. Unser Ansatz zur Sicherheit von IoT-Edge-Microservices basiert auf demselben Prinzip.

Es beginnt mit einem einheitlichen Identitätsrahmen für alle Edge-Komponenten, der von Grund auf integriert ist. Wir vereinfachen den komplexen Tanz der gegenseitigen Authentifizierung zwischen Diensten. Die Kommunikationskanäle sind standardmäßig mit starken Verschlüsselungsprotokollen gehärtet, um die Datenintegrität vom Sensor bis zum Ende sicherzustellen.

Wir glauben auch an Klarheit, nicht an Unordnung. Unsere Systeme stellen transparente Protokolle und Gesundheitsmetriken für diese Microservices bereit und geben Ihnen einen Einblick in die Edge-Layer-Aktivitäten, ohne dass Sie kryptische Warnungen entschlüsseln müssen. Es geht darum, Ihnen Vertrauen zu geben, nicht nur um Komplexität.

Stellen Sie sich das als die Bereitstellung eines sicheren, selbstverwaltenden Ökosystems für Ihre Edge-Anwendungen vor. Die Microservices, die Ihre kritische Kontrolllogik verwalten, können autonom und schnell arbeiten, jedoch innerhalb eines geschützten Bereichs, den Sie kontrollieren. So können Sie sich darauf konzentrieren, was Ihnen die Daten sagen und wie Sie Ihre Prozesse optimieren können, anstatt sich Gedanken darüber zu machen, wo sie möglicherweise kompromittiert wurden.

Letztendlich geht es bei der Sicherung der Kante darum, diese unsichtbare Lücke zu schließen. Es geht darum, dieses Flüstern der Unsicherheit in einen klaren, vertrauenswürdigen und kontinuierlichen Dialog zwischen Ihren digitalen Befehlen und Ihren physischen Handlungen umzuwandeln. Wenn die Verbindung zwischen Ihrer Entscheidung und der Bewegung Ihrer Maschine absolut sicher ist, können wahre Präzision und Innovation gedeihen. Die Maschinen brummen weiter und Sie gewinnen nicht nur die Kontrolle, sondern auch Seelenfrieden. Das ist die stille Kraft eines wirklich sicheren Edge.

Gegründet im Jahr 2005,kpowerist einem professionellen Hersteller kompakter Bewegungseinheiten mit Hauptsitz in Dongguan, Provinz Guangdong, China, gewidmet. Kpower nutzt Innovationen in der modularen Antriebstechnologie und integriert Hochleistungsmotoren, Präzisionsgetriebe und Multiprotokoll-Steuerungssysteme, um effiziente und maßgeschneiderte intelligente Antriebssystemlösungen bereitzustellen. Kpower hat weltweit über 500 Unternehmenskunden professionelle Antriebssystemlösungen mit Produkten geliefert, die verschiedene Bereiche abdecken, darunter Smart-Home-Systeme, automatische Elektronik, Robotik, Präzisionslandwirtschaft, Drohnen und industrielle Automatisierung.

Aktualisierungszeit: 19.01.2026

Wenden Sie sich an den Produktspezialisten von Kpower, um einen geeigneten Motor oder ein geeignetes Getriebe für Ihr Produkt zu empfehlen.